Siber güvenlik artık tüm dünyanın ihtiyacı haline gelmiştir. Özellikle devletler, şirketler uğradıkları siber saldırılar sonucu uğradıkları zararın farkına varınca, siber güvenliğe ayrı bir önem vermeye başladılar. Siber güvenlik konusu artık devletlerin stratejik savunma konusunun önemli alt başlığı haline gelmiş, firmalar ise bu alanda uzman kişi ya da firmalarla çalışarak eksiklerini kapatmaya çalışmaktadır. Bugün bahsedeceğimiz konu önemli bir siber saldırı metodu olan “Cyber Kill Chain”.

Cyber Kill Chain; Türkçesi “Siber Ölüm Zinciri” anlamına gelen cyber kill chain ilk olarak askeriyede ortaya çıkmıştır. Kısaca cyber kill chain; bir siber saldırının aşamalarını tanımlayarak önlem almak için gerekli yöntemlerin geliştirilmesi, strateji ve taktiklerin belirlenmesine yönelik kullanılan bir metodolojidir. Bu gelişmiş model bir hedefte başarıya ulaşmak için saldırganın hangi aşamalardan geçmesi gerektiğini tanımlar. Dolayısıyla bu metodolojiye hakim olmak, zihniyeti kavramak siber savunmada, saldırgan gibi düşünerek sistemlerin daha güvenli hale getirilmesi için kullanılabilir.

Siber ölüm zinciri, somelerin (siber olaya müdahale ekiplerinin), kötü amaçlı yazılım analistlerinin müşterek bir şekilde çalışması için örnek bir modellemedir. Bu model önemli bir haritadır aslında. Bunun sebebi, saldırganın izleyeceği yol ve yöntemleri detaylı inceleyerek ne gibi açık ve zafiyetlerin olabileceğine dair güçlü fikirler sunarak, önlemler alınmasını sağlamaktadır. Tabi birçok saldırganın siber saldırı eylemlerinde siber ölüm zinciri metodolojisini kullandığı da unutulmamalıdır. Burada bir siber saldırının çok karmaşık yapısını aslında basite indirgeyerek ve gruplandırarak analiz etmek önemlidir.

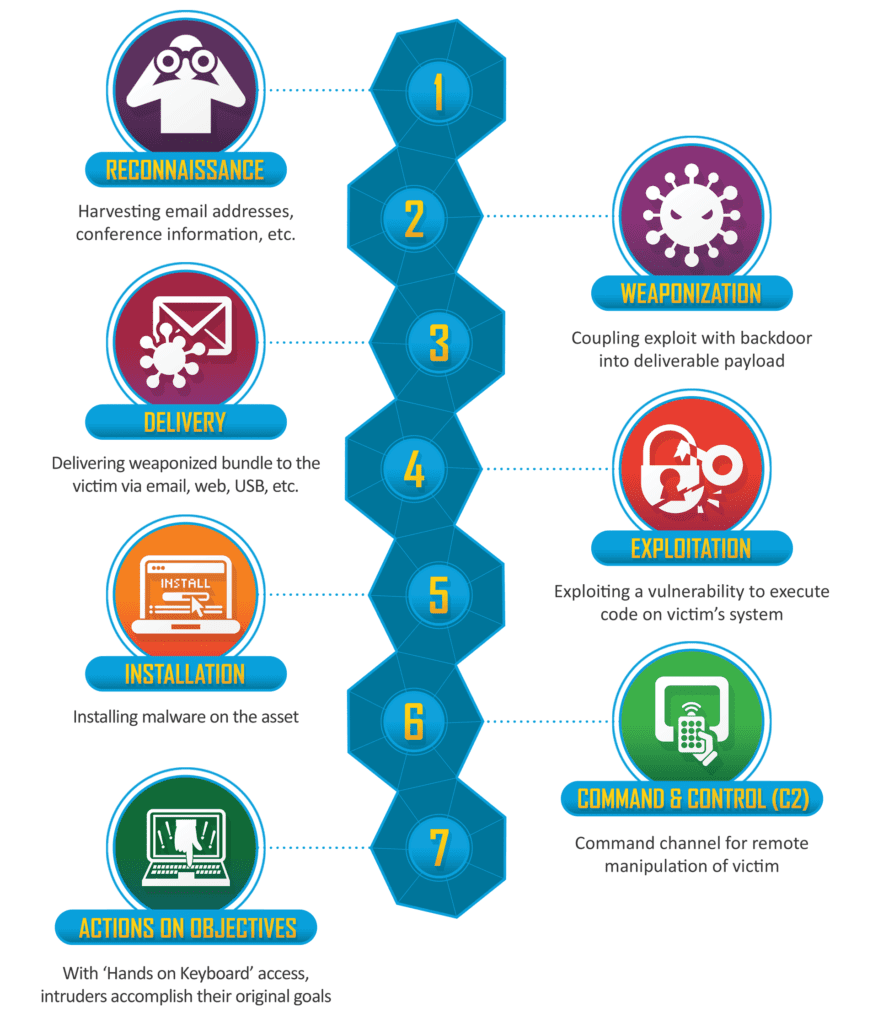

Siber ölüm zinciri bir siber saldırının evrelerini ortaya koymaktadır. Bu evreleri birazdan inceleyeceğiz ama şimdiden şunu söyleyelim ki bilgi toplama aşamasından sızma eylemine kadar gerçekleşen tüm süreçleri kapsamaktadır. Siber ölüm zinciri litaretüre “Lockheed Martin” firması kazandırmıştır. Etkilendikleri alan ise askeriyedir. Şöyle örneklendirebiliriz; KISS (Keep ıt simple, stupid), DMZ (Demilitarized zone), Command and control ve benzeri terimler siber güvenlik uzmanlarının aşina olduğu terimlerdir. Dolayısıyla askeriyede kullanılan terimlerin siber güvenliğe uyarlanarak oluşturulmuş bir metodolojidir diyebiliriz Cyber kill chain için. Siber güvenlikte ise örneğin; güvenlik duvarlarındaki ağ ayrıştırmaları “DMZ” ile, zararlı yazılımlara merkezi olarak komut gönderen sunucular “Comman and Control” terimleriyle eşleştirilmektedir. Şimdi gelelim siber ölüm zincirinin evrelerine. Siber ölüm zincirinin 7 aşaması bulunmaktadır. Bunlar;

- KEŞİF: Siber ölüm zincirinin ilk aşamasıdır. Adından anlaşılacağı üzere bu aşamada saldırgan hedef için bilgi toplar, keşif yapar. Bu bilgi toplama işlemi aktif bilgi toplama ve pasif bilgi toplama yöntemleri ile gerçekleştirilir. Burada hedefin IP adresleri, çalışan bilgileri, kullanılan güvenlik sistemlerinin tespiti çok önemlidir. Ayrıca sosyal mühendislik yöntemleri ile sosyal medya platformları da bu aşamada yararlanılan kaynaklar içinde yer alır. Pasif bilgi toplama; hedefle doğrudan temasa geçmeden yapılan araştırmaları kapsamaktadır. Aktif bilgi toplama da ise; hedefe doğrudan temas sağlanarak bilgi toplama süreci gerçekleştirilir. Pasif bilgi toplama sürecinde; whois sorgulamaları, shodan, sosyal medya platformları, recon-ng, theHarvester, archieve.org kullanılan kaynaklardan bazılarıdır. Aktif bilgi toplamada ise; nmap, Dmitry gibi toollar kullanılmaktadır.

- SİLAHLANMA: Bu aşamada saldırgan belirlenen zafiyetlerin sömürülmesi için yöntem ve tekniklerini belirlemektedir. Yani saldırı öncesi son hazırlıklar diyebiliriz. Bu aşamada saldırgan, gerekli bilgileri topladıktan sonra işletim sistemindeki ya da açık olmaması gereken bir porttan kaynaklı zafiyetin sömürülmesi için hazırlık aşamasındadır. Ayrıca saldırgan bu aşamada malware olarak zararlı yazılımlar geliştirir. Adından anlaşılacağı üzere bu aşama saldırı silahının belirlendiği aşamadır.

- İLETME: Üçüncü aşama olan iletme aşaması APT (gelişmiş sürekli tehdit) kodunun hedefe iletilmesini kapsamaktadır. Saldırgan bu aşamada bir e-mail ya da usb aracılığı ile zararlı yazılımı hedefe iletir. Bu siber güvenlik literatüründe “pishing” yani oltalama saldırısı olarak tanımlanır. Burada ilk aşamada yapılan bilgi toplamanın önemini görüyoruz. Çünkü ilk aşamada toplanan verilere göre hazırlanmış bir pishing saldırısı mevcuttur. Ayrıca bilgi toplama aşamasında belirlenen en zayıf halka kimse, saldırı onun üzerinden yapılır. Buradaki amaç ise hedefteki zayıf halkadan faydalanarak pishing (oltalama) saldırısının başarı oranını arttırmaktır.

- SÖMÜRME: Bu aşamada hedef sisteme erişim sağlayabilmek için önceden tespit edilmiş zafiyetlerin sömürülerek, zararlı yazılımın çalıştırılması amaçlanır. Burada mevcut güvenlik açıklarından yararlanılır.

- YÜKLEME: Sömürme işlemi başarıya ulaştıktan sonra zararlı yazılım hedefe yüklenir. Yükleme esnasında saldırgan kendini gizlemek için çeşitli teknikleri de bu aşamada kullanır. (Bu konu için ayrı bir yazı hazırlanacaktır.) Artık bu aşamada saldırgan, client makinesinde kalıcılık sağlayabilmek için yeni servisler oluşturabilir, kullanıcı yetkilerinde değişiklik yapabilir, yeni kullanıcılar oluşturabilmektedir. Artık saldırgan hedefte kritik verileri ele geçirebilecektir.

- KOMUTA ve KONTROL: Aşama olan komuta ve kontrol aşamasında artık hedef sistem ele geçirilmiştir. Zararlı kodlar ağa yerleştirilmiştir. Saldırgan hedef sistemde bir haberleşme kanalı açar ve her türlü erişime açık hale gelir.

- EYLEME GEÇME: ve son aşamada artık saldırgan hedeflediği işlemleri sistem üzerinde gerçekleştirmeye başlar. Burada kritik verileri çalma, değiştirme, silme gibi amacı olan eylemleri gerçekleştirir.

Görüldüğü üzere aşamaları uzun olan ve yoğun bilgi gerektiren bu saldırılardan korunmak için alanında uzman siber güvenlik ekiplerinden ya da firmalarından yardım almalısınız. Devletler, kamu kurum ve kuruluşları, firmalar bu şekilde maddi-manevi ciddi zarara uğratılmaktadır. Saldırılar sonucu maddi kayıplar verileceği gibi prestij kayıpları da kurum ya da firmaları ciddi anlamda etkileyecektir.

Siber güvenlik konusunda destek almak için BBS Teknoloji ekibi ile iletişime geçebilirsiniz. Bu konuda geliştirmiş olduğumuz siber güvenlik ürünlerimiz “ATAGÜÇ” ve “VORTEX SECURE” siber güvenlik yazılımlarımızı incelemenizi öneririz.

Daha detaylı bilgi almak, siber güvenlik yazılımlarımızı incelemek için sunumlarımızı talep edebilirsiniz.