Teknolojinin ilerlemesiyle kişisel hayatımıza ve iş hayatımıza birçok etkiler yarattı. Bu etkiler çoğu zaman işimize yarayarak birçok işimizi kolaylaştırdı. Fakat bu faydalar birçok zararı da beraberinde getirdi. Bu sebepten dolayı birçok firma ciddi güvenlik önlemleri alsa da teknolojinin gün geçtikçe ilerlemesiyle bu güvenlik önlemleri yetmemeye başladı. Bu zayıf önlemler karşısında birçok kötü niyetli kişiler firmaların verilerine ve özel bilgilerine ulaşmak için birçok saldırı yapıyor. Bu yapılan saldırılardan önce çoğu firma saldırıdan sonra ne yapacaklarını planlamadıkları için saldırı sonrasında planlamadan hareket ettiklerinde geri dönülemez sonuçlar elde ediyorlar.

Bugünkü konumuz ise firmaların kendi hataları veya saldırılar sonucu ortaya çıkan durumun tespitini yapıp olayın takipçisi olmak ve yönetimi organize ederek durumu en ayrıntılı olarak işleyen Incident Response (Olay Müdahalesi) yaklaşımıdır.

Incident Response yaklaşımında olaya müdahale etmek için bir ekip kurulur. Bu ekip yurtdışında Computer Inciden Response Team bizde ise Siber Olaylara Müdahale Ekibi (SOME) yönetir. Bu ekiplerde hukuk, halkla ilişkiler , insan kaynakları, güvenlik ve IT personellerinden oluşur

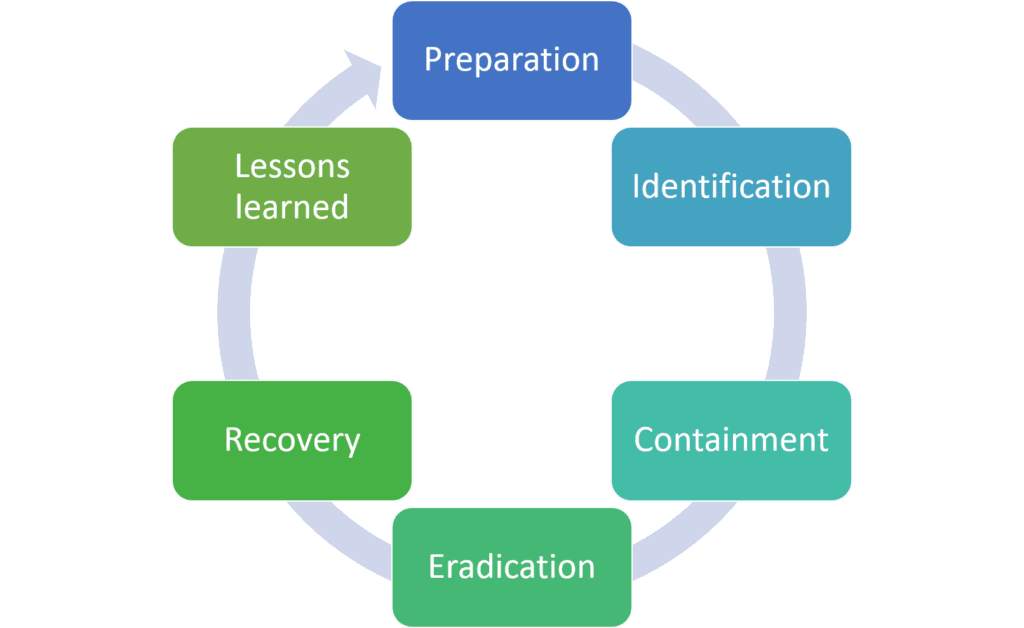

Incident Response Müdahalesi için Önemli 6 adım vardır. Bunlar;

- Hazırlık:

Hazırlık aşaması en önemli aşamadır. Çünkü saldırı gerçekleşmeden sitemde herhangi bir güvenlik açığı var mı diye kontrol edilir. Bu kontrol etmenin sebebi ise sistemde açık varsa bu açık kapatılarak saldırıyı önceden önleyebilmemizi sağlamaktır. Ayrıca bu aşamada kuruluşların CIRT-SOME ekiplerinin kendi aralarında herhangi bir saldırı anında müdahale planını, iletişimi , CIRT-SOME ekibini belirleme ve kontrolleri yapılır.

- Teşhis:

Bu aşamada olay anında gerçekleşen saldırıya en iyi çözümü en kısa sürede üretmek için saldırının tipini teşhis eder. Bu müdahale esnasında ilgili kişi saldırıyı, saldırının kapsamını belirlemek için saldırı tespit sisteminden logları toplayarak kesin bilgiler elde eder.

- Sınırlama:

Bir önceki aşamada saldırının tipini ve ayrıntılarını belirledikten sonra bu aşamada saldırının sisteme verdiği hasar tespit edilir. Ve bu hasarın daha da ileriye gitmesi engellenir. Bu aşamada en önemlisi bu saldırının kanıtlarını yok etmemektir. Sınırlama aşamasında yapılacak bir diğer önemli adım ise uzun veya kısa süreli yedeklemelerdir.

- Tehdidin Ortadan Kaldırılması:

Önceki aşamada saldırının hasarının artmasını engelledik. Bu aşamada ise saldırı sonucunda oluşacak veri kaybını en aza indirilmeye çalışılır. Ve oluşa tehdidi ortadan kaldırılarak sistemin ilk zamanlardaki düzenine çevrilir.

- Kurtarma:

Sistemde oluşan saldırılardan sonra sistemi test ederek sistemin tam olarak eski düzenine dönüp dönmediğine bakarak test sonucunda eğer eksiklik varsa ekibe söyleyerek düzeltilmesini sağlar.

- Alınan Ders:

Bu aşama en kritik olmasının sebebi gerçekleşen olayın sebebini bularak düzeltmesidir. Bu olaydan sonra gerçekleşen saldırılarda daha iyi karşılık verilir.

Incident response yaklaşımının nasıl uygulandığı kadar önemli olan nerede uygulanması gerektiğidir. Bu durumlardan örnek vermek gerekirse;

- Şirketin güvenlik politikaları ihlal edilmesi durumunda

- Herhangi bir saldırı tespitinde

- Sisteme izin dışında girilmesi

- Kuruma özel bilgilerin dışarıya sızdırılması

Siber güvenlik alanında destek almak, siber güvenlik yazılımlarımız ve hizmetlerimiz hakkında bilgi almak için BBS Teknoloji ekibiyle iletişime geçebilirsiniz.